已经成功发射的“天宫二号”空间实验室安排了地球科学观测及应用、空间科学实验及探测、应用新技术等领域的十余项高精尖的任务,这些实验有的是在探索宇宙最深处的奥秘,有的是帮助人们更好的认识海洋和大气,有的甚至是在解决将来星际旅行时食物的问题…

如何“玩转”这么多高难度任务并保障它们有序、安全地运行下去呢?代表中国科学院牵头负责的中国科学院空间应用工程与技术中心,承担了“天宫二号”任务规划、总体管理和技术集成工作。

今天我们来介绍满足更远距离量子保密通信的——量子密钥分配专项!

自人类使用语言以来,通过密钥给信息加密的技术就伴随着人类对通信保密程度的需求而不断发展。密钥的作用就是用来对传输的信息进行加密,防止他人获取信息内容。

在古埃及和古希腊时期,人们通过改变字母的顺序对明文进行加密,随后又发明了字母替换的加密方法,这种方法从古罗马一直延续到中世纪和文艺复兴时期。

中国古代也有信息加密方法,例如姜太公发明的“阴符”和“阳符”就是用敌方看不懂的暗语来传递我方军事信息。

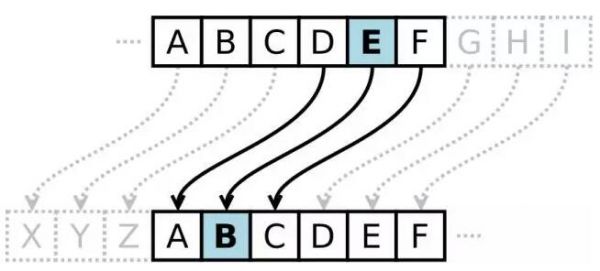

随着科技革命的出现,古老的加密方式进入了全新的阶段。摩尔斯电码的发明,使得人们可以将每个字母都编码在四个“嘀”和“嗒”的不同组合上面,通过电报或电波发送信息。

摩尔斯电码

但即使到了这个时期,人类采用的加密方式依然是固定的,密钥都是事先约定好的,只要敌方拿到“密钥本”,就能轻易破解。

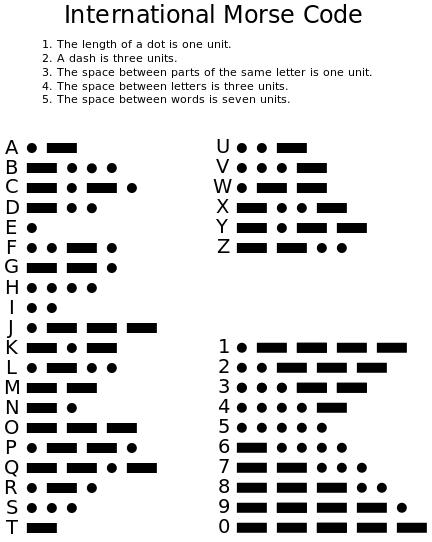

伴随着科技革命的进一步发展,自动生成密钥的机器出现了。这其中以德国发明的Enigma(英尼格玛)机最为著名。

Enigma机

这种机器通过几个旋钮位置可以自动设置密钥,加密后的情报需要同样的Enigma机同样的旋钮位置才能解密出原文,即密钥被隐藏在了机器里面。

由于Enigma机难以破解,它对德国在第二次世界大战初期的一系列军事胜利都起到了至关重要的作用。因此,盟军能否破解Enigma将直接决定战争走向。

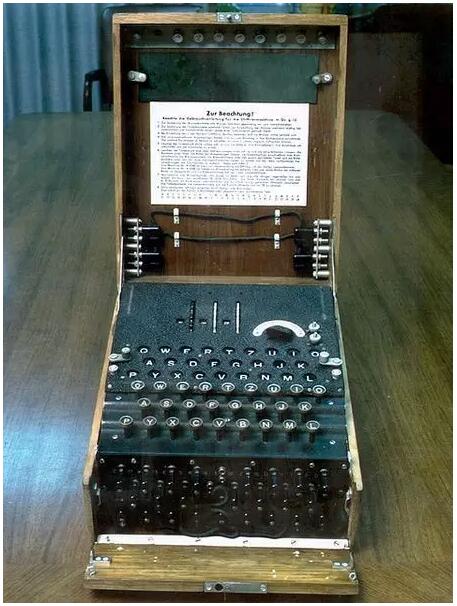

提到Enigma机破解,英国数学家,计算机之父阿兰。图灵对此做出了至关重要的贡献,他通过机器对机器的方式,大幅提高了破解效率,他的方法不但为盟军赢得了第二次世界大战,而且也启发他发明了现代计算机。

图灵和他的破解机

到了信息时代,密钥的形式从字母变为了二进制。

随着互联网的大范围普及,人类之间的信息传递达到了前所未有的数量和频率,各种隐私信息越来越多地暴露在互联网上,因此,人类对保密通信的需求也到了前所未有的高度。

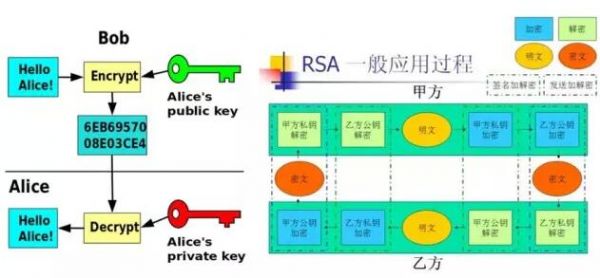

今天保护我们互联网信息安全的加密方式称为“公开密钥”密码体系,其原理是通过加密算法,生成网络上传播的公开密钥,以及留在计算机内部的私人密钥,两个密钥必须配合使用才能实现完整的加密和解密过程。

目前我们互联网使用的加密标准是20世纪70年代诞生的RSA算法,即利用大数的质因子分解难以计算来保证密钥的安全性。

公开密钥加密

但是随着计算能力的不断提升,RSA的安全性受到了挑战。

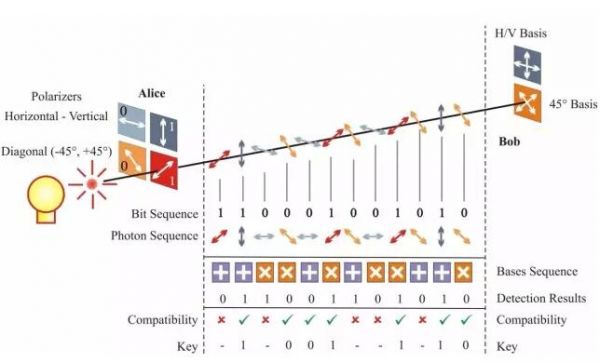

“山穷水尽疑无路,柳暗花明又一村”,1984年,物理学家Bennett和密码学家Brassard提出了基于量子力学测量原理的“量子密钥分配”BB84协议,从根本上保证了密钥的安全性。

BB84量子密钥分配协议示意图

随后经过多年的实验和技术改进,以“量子密钥分配”为核心的量子保密通信技术已经逐渐完成了实用化,并形成了一定的产业规模。

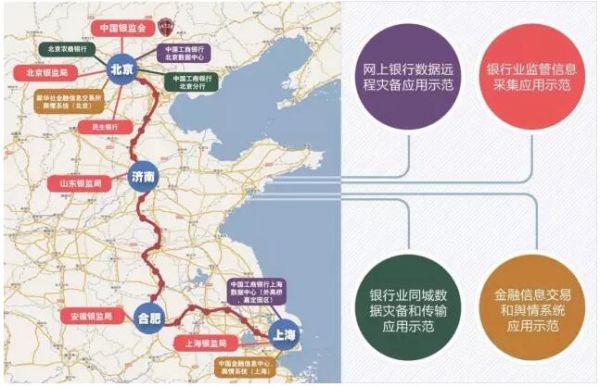

在地面光纤网络建设上,世界第一条量子保密通信主干线路“京沪干线”即将建成,这将大幅提高我国在军事国防、银行、金融系统的信息安全。

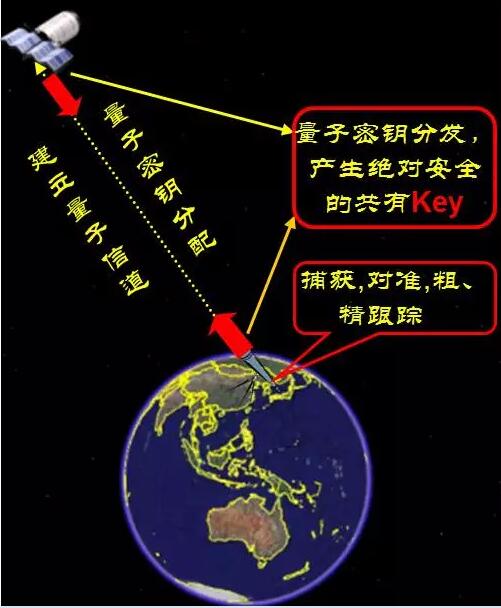

为了更远距离的量子保密通信,我们除了继续建设地面光纤网络以外,还需要借助天上的多个飞行器,实现覆盖光纤无法到达区域的量子密钥分配。

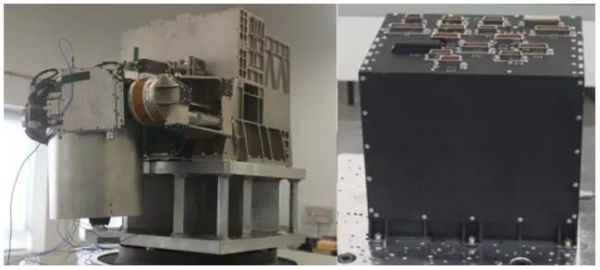

天宫二号上的载荷“量子密钥分配专项”就是以实现空地间实用化的量子密钥分配为目标,通过天上发射一个个单光子并在地面接收,生成“天机不可泄露”的量子密钥。

天宫二号的轨道飞行高度大约为400多公里,飞行速度约每秒钟8公里,地面站的接收口径约一米。用来生成量子密钥的光子需要精准地打在地面站的望远镜上(编者注:就在十多天前,我国发射的第一颗量子实验通讯卫星——“墨子”号实现了第一次天地对话)。

这精准程度就如同在一辆全速行驶的高铁上,把一枚枚硬币准确地投到10公里以外的一个固定的矿泉水瓶里,难度可想而知。

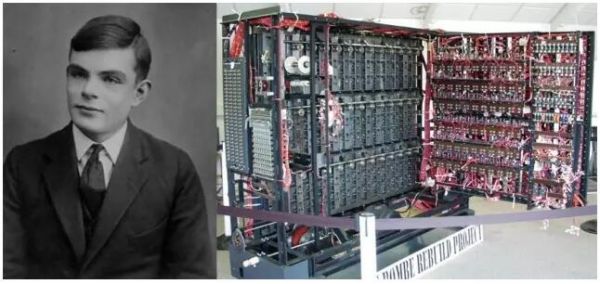

如果把光子比作硬币,那么光子的偏振方向就好比硬币的偏转角度。量子密钥的安全性就来自这些偏转角度。BB84协议就好比一共选取 “↑”、“→”、“↗”、“↘”四个偏转角度,并且都对应好二进制编码。密钥分配时,发射端和接收端都随机用“+”和“×”两种洞来让硬币通过。

BB84量子密钥分配协议

扔一个硬币,双方就通过电话对比一下选的洞,留下洞一样时扔的硬币结果,就生成了二进制量子密钥。

如果中间有人窃听,窃听者只能随机的选择“+”和“×”两种洞。

测过硬币角度后,如果他不想被发现,需要把硬币再扔给接收方。但是这个硬币已经被他测过了,会有一半的概率改变了角度。

此时,接收方再测,最后就会发现硬币的测量结果和发送方有1/4的概率不同,就可以马上知道有窃听者的存在了。于是,发送方和接收方停止密钥分发,换个地方重新来,直到确认没有窃听为止。

因此,只要是成功分配的量子密钥,就一定是没有被窃听过的安全密钥,即“天知地知你知我知”的密钥,从而成功做到无法泄漏的天机。